Empieza hoy tu viaje gratuito a la IA

Comience su viaje de IA gratuito con Solix ECS AI para una gestión de documentos segura y automatizada para sus grupos de trabajo.

Los datos confidenciales están en todas partes y a menudo pasan desapercibidos

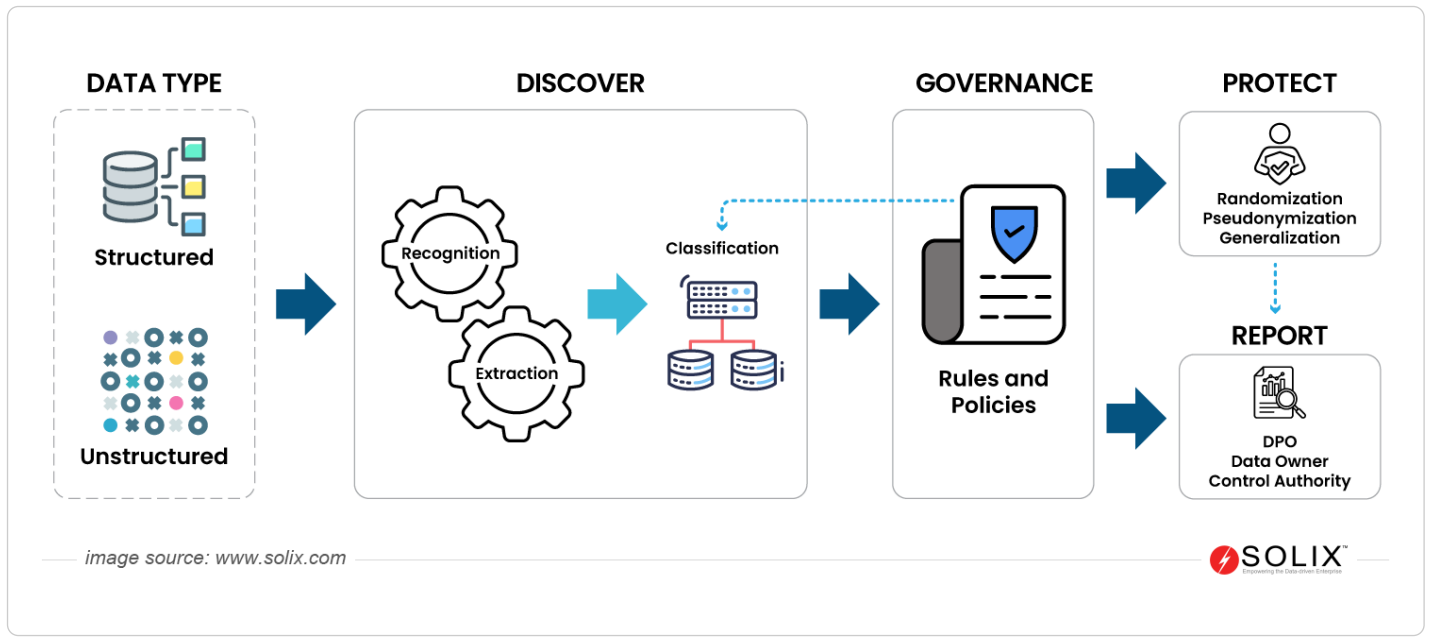

La información confidencial, como la Información de Identificación Personal (PII), la Información de Tarjetas de Pago (PCI) y la Información Médica Protegida (PHI), está presente en formatos de datos estructurados y no estructurados, tanto en entornos de producción como de otros entornos. Las empresas están cada vez más expuestas a violaciones de la privacidad, multas por incumplimiento y daños a la reputación, desde bases de datos heredadas hasta aplicaciones en la nube, a menudo sin saber dónde residen sus datos confidenciales.

Si bien los datos de producción se protegen rigurosamente, los datos en entornos de desarrollo, control de calidad y otros entornos no productivos no cuentan con los mismos niveles de seguridad ni controles de acceso basados en permisos. Esto conlleva la difusión o el acceso no autorizados a datos confidenciales, exponiendo a las empresas a incumplimientos normativos que podrían conllevar multas significativas y la pérdida de la confianza de los clientes.

Una estrategia común para mantener la seguridad en entornos no productivos consiste en enmascarar, codificar o, de lo contrario, reemplazar los datos sensibles. Antes de enmascararlos, es necesario identificarlos, lo cual no es tarea fácil considerando el gran volumen, la amplia variedad y la cantidad de ubicaciones de datos que manejan las organizaciones actuales. El riesgo de filtraciones de datos, sanciones regulatorias y daños a la reputación es mayor que nunca. Con el aumento exponencial de los volúmenes de datos, el rastreo manual de información regulada en nubes, bases de datos y sistemas de archivos se vuelve imposible. Necesita una forma más inteligente de descubrir y proteger sus datos sensibles, antes de que sea demasiado tarde.

Conozca la información confidencial de su empresa en el núcleo

Solix Sensitive Data Discovery es su primera línea de defensa en materia de privacidad de datos empresariales. Diseñado para analizar todo su ecosistema de datos (local, en la nube e híbrido), identifica de forma inteligente los datos confidenciales mediante funciones avanzadas de escaneo y autodescubrimiento, y permite a las organizaciones localizar información confidencial en entornos de datos complejos, garantizando así el cumplimiento normativo. GDPR, HIPAA, CCPAy otras regulaciones.

Con una plataforma fluida y escalable que se integra directamente en su flujo de trabajo de privacidad de datos, obtendrá visibilidad completa sobre dónde se encuentran los datos sensibles, cómo fluyen y quién puede acceder a ellos. Solix Sensitive Data Discovery ofrece a los responsables de datos una vista integral de todo el panorama de datos empresariales (tanto de producción como de no producción). Mediante algoritmos preconfigurados o personalizados, los responsables de datos pueden descubrir e informar rápidamente sobre información sensible estándar del sector, como... PII, PCI y FI, e información confidencial exclusiva de su organización.

La capacidad de Solix Sensitive Data Discovery para analizar datos estructurados y no estructurados aborda los problemas clave del descubrimiento de datos sensibles para las organizaciones modernas. Esta funcionalidad de descubrimiento se puede ampliar con... Enmascaramiento de datos de Solix Capacidad para proteger datos confidenciales.

Funciones de descubrimiento de datos confidenciales

Solix Sensitive Data Discovery escanea datos estructurados y no estructurados, identifica PII, PCI, PHI, permite el cumplimiento e integra capacidades avanzadas de enmascaramiento.

Ingeniería de precisión para el descubrimiento a escala empresarial

Solix Sensitive Data Discovery facilita el cumplimiento normativo al automatizar la identificación y protección de datos sensibles, lo que contribuye al cumplimiento de estándares regulatorios del sector como el RGPD, la HIPAA y el PCI DSS. Esto garantiza que las organizaciones cumplan con los requisitos legales y mantengan una sólida gobernanza de datos.

Análisis del panorama de datos empresariales

Descubrir, clasificar y proteger sistemáticamente información confidencial, como PII, PCI y PHI, en todos los entornos, mediante herramientas automatizadas y enmascaramiento de datos para garantizar el cumplimiento, minimizar el riesgo y evitar el acceso no autorizado a los datos de su empresa.

Reglas precargadas y algoritmos avanzados de coincidencia de patrones

Solix Sensitive Data Discovery utiliza reglas predefinidas y algoritmos avanzados de coincidencia de patrones para identificar automáticamente información personal identificable (PII), información de seguridad de datos (PCI), información de salud protegida (PHI) y otros datos sensibles en fuentes estructuradas y no estructuradas. Detecte datos sensibles mediante metadatos, escaneo de contenido y reconocimiento de patrones basado en aprendizaje automático.

Agregar reglas y patrones nuevos o personalizados

Solix Sensitive Data Discovery permite a las organizaciones definir y añadir reglas y patrones nuevos o personalizados, lo que permite la identificación de datos confidenciales exclusivos de su negocio. Esta flexibilidad garantiza un descubrimiento integral de datos sensibles que va más allá de la detección estándar de PII, PCI y PHI.

Integrado con Solix Data Masking

Solix Sensitive Data Discovery se integra a la perfección con Solix Data Masking, lo que permite a las organizaciones identificar y proteger automáticamente datos sensibles en todos los entornos. Este enfoque unificado garantiza una protección robusta, cumplimiento normativo y enmascaramiento con conservación de formato para información personal identificable (PII), información de pago por intereses (PCI), información médica protegida (PHI), etc.

Búsquedas en metadatos y/o datos

Solix Sensitive Data Discovery busca en metadatos y datos reales para identificar información sensible. Este enfoque integral garantiza que la información PII, PCI, PHI y otros datos confidenciales se detecten dondequiera que se encuentren, lo que respalda un sólido cumplimiento normativo y la protección de datos en toda la empresa.

Adherencia a las normas regulatorias de la industria

Solix Sensitive Data Discovery facilita el cumplimiento normativo al automatizar la identificación y protección de datos sensibles, lo que contribuye al cumplimiento de estándares regulatorios del sector como el RGPD, la HIPAA y el PCI DSS. Esto garantiza que las organizaciones cumplan con los requisitos legales y mantengan una sólida gobernanza de datos.

Cumple con todas las certificaciones de cumplimiento actuales

Alineado con las certificaciones globales de seguridad y protección de datos

Los clientes y los socios hablan

Escuche directamente a los clientes y socios de Solix mientras comparten historias de éxito del mundo real, resultados mensurables y experiencias transformadoras con nuestras soluciones.

Los datos confidenciales (como los números de tarjetas de crédito), la información de identificación personal (como los números de la Seguridad Social de los EE. UU.), los diagnósticos médicos e incluso los datos confidenciales no personales (como la información financiera corporativa y la propiedad intelectual) están expuestos al abuso o la negligencia por parte de los empleados de la empresa y de terceros. La adopción del enmascaramiento de datos ayudará a las empresas a aumentar el nivel de seguridad y garantía de privacidad contra los abusos internos y externos. Al mismo tiempo, el enmascaramiento de datos hará que las empresas cumplan con los estándares de seguridad y privacidad recomendados por las organizaciones reguladoras y de auditoría.

José Feiman

Vicepresidente de investigación de doctorado y miembro de Gartner Gartner

Referencia: Hype Cycle for Application Security 2012, 20 de julio de 2012 – El documento n.° es G00229119

Recursos relacionados

Explore recursos relacionados para obtener conocimientos más profundos, guías útiles y consejos de expertos para su éxito continuo.

-

eBook

eBookDe la detección a la protección: aspectos esenciales de las herramientas de detección de datos confidenciales y cumplimiento de la seguridad

Descargar eBook -

Hoja de Datos

Hoja de DatosProteja los datos confidenciales en todos los entornos analíticos y no productivos

Descargar el Datasheet -

-

¿Por qué SOLIXCloud?

SOLIXCloud ofrece un archivado en la nube escalable, seguro y compatible que optimiza los costos, aumenta el rendimiento y garantiza la gobernanza de los datos.

-

Plataforma de datos común

Archivo unificado para datos estructurados, no estructurados y semiestructurados.

-

Reducir el riesgo

Archivado y retención de datos basados en políticas

-

Apoyo continuo

Solix ofrece soporte de primer nivel de expertos las 24 horas, los 7 días de la semana para satisfacer sus necesidades de gestión de datos.

-

IA bajo demanda

Oferta elástica para escalar el almacenamiento y el soporte con su proyecto

-

Gestión Completa

Oferta de software como servicio

-

Seguro y compatible

Gobernanza integral de datos

-

Gratis para empezar

Suscripción mensual de pago por uso para que sólo compres lo que necesitas.

-

Fácil de usar para el usuario final

Acceso a datos del usuario final con flexibilidad para opciones de formato.

Preguntas frecuentes sobre el descubrimiento de datos confidenciales

¿Qué es el descubrimiento de datos confidenciales y por qué es importante?

El Descubrimiento de Datos Sensibles encuentra y clasifica sistemáticamente información personal identificable (PII), información médica protegida (PHI), información de pago (PCI) y otra información confidencial en toda su infraestructura de datos. Solix automatiza esta función en fuentes estructuradas y no estructuradas, tanto locales como en la nube, para que los equipos de seguridad, privacidad y cumplimiento sepan exactamente qué proteger, dónde se encuentra y a quién pertenece.

¿En qué se diferencia Solix Sensitive Data Discovery de las herramientas de descubrimiento de datos genéricos o DSPM?

Muchas herramientas inventarian la ubicación de los datos; Solix profundiza en el conocimiento de la confidencialidad. Combinamos bibliotecas de patrones, inspección de contenido, análisis de metadatos y reglas para identificar específicamente datos regulados y confidenciales, y luego los integramos directamente con enmascaramiento, privacidad, archivado y gobernanza en Solix CDP/SOLIXCloud. Su descubrimiento está diseñado para impulsar acciones de protección inmediatas.

¿Qué tipos de datos sensibles puede detectar Solix?

Solix detecta un amplio espectro: datos personales (nombres, identificaciones, datos de contacto), registros financieros, información sanitaria, datos de tarjetas, credenciales y atributos empresariales sensibles. Los conjuntos de reglas predefinidas cubren patrones comunes, mientras que las reglas personalizadas capturan campos específicos de la organización, por lo que no se limita a las definiciones estándar de PII o PHI.

¿Qué fuentes de datos y entornos admite Solix?

Solix analiza datos estructurados, semiestructurados y no estructurados en entornos locales, en la nube e híbridos: bases de datos, recursos compartidos de archivos, almacenamiento de objetos, informes y más. Está diseñado para entornos multicloud y empresariales, lo que permite ejecutar un único programa de descubrimiento en sistemas heredados, exportaciones SaaS y plataformas de datos modernas.

¿Cómo encuentra realmente Solix datos confidenciales? ¿Qué técnicas se utilizan?

Solix utiliza patrones prediseñados, búsqueda avanzada de patrones, análisis de metadatos y escaneo de contenido para detectar datos confidenciales. Puede buscar tanto en metadatos como en cargas útiles reales, combinando lógica basada en reglas con algoritmos configurables para ajustar la precisión y la cobertura. Los resultados se almacenan centralmente para la generación de informes, la remediación y los controles posteriores.